В последнее время власти самых разных стран стараются усложнить жизнь своим гражданам (рядовым пользователям сети Интернет) и блокируют различные популярные Интернет-проекты. Вот и в Украине Как обходить блокировки, используя методы анонимизации, а именно VPN, TOR и др. описано подробно в нашем разделе "Безопасный Интернет". Многие рядовые пользователи сети используют бесплатные VPN-сервисы, мы решили выяснить, а надежны ли они? Может ли видеть Ваш провайдер Ваш реальный трафик, может ли кто либо знать, какие ресурсы Вы посещали на самом деле?

Анализ трафика можно сделать с помощью

Анализатор трафика, или сниффер (от англ. to sniff — нюхать) — программа или устройство для перехвата и анализа сетевого трафика (своего и/или чужого).

Все наши эксперименты по проверке надежности бесплатного VPN будем проводить на примере японского сервиса, это свободный проект, который разработали сотрудники одного из японских университетов.

В качестве снифферов воспользуемся бесплатным софтом: и

А ниже изложим результаты наших "научных" экспериментов в виде простых инструкций для пользователя.

Инструкция по проверке шифрования VPN программой :

1) Установить драйвер, который находится в архиве "Drivers ( WinPcap_4_1_3 ).rar".

Чтобы скачать последнюю версию драйвера нужно зайти на сайт:

2) Перед началом захвата пакетов трафика, передаваемых компьютером, нам нужно в программе "SmartSniff" выбрать правильно адаптер ( иногда говорят не адаптер, а Интерфейс ).

Для этого в Главном окне программы ( Рис.1) выбираем:

Параметры > Настройки захвата

Откроется окно Настроек захвата ( Рис.2 ). Здесь мы отмечаем строчку "Драйвер захвата пакетов "WinPxap". И щёлкаем левой кнопкой мыши по строке "Подключение по локальной сети". Тем самым выбираем адаптер нашей Локальной сети.

В нашем случае это "Realtek PCIe GBE Family Controller".

Нажимаем "ОК".

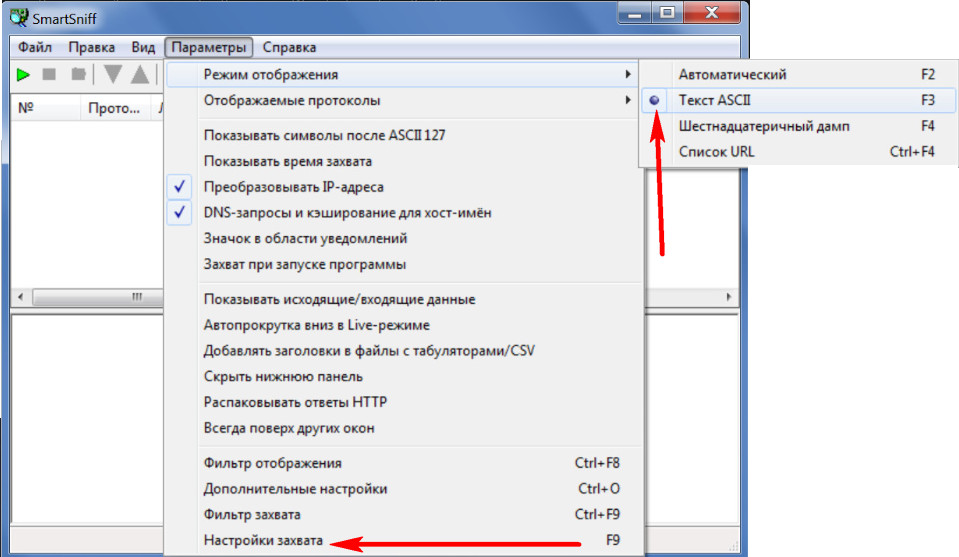

3) Опять в Главном окне программы ( Рис. 1) выбираем:

Параметры > Режим отображения

И ставим галочку рядом с надписью "Текст АSCII".

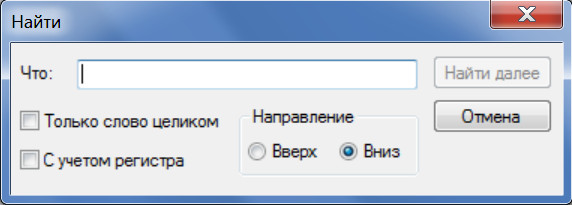

4) Теперь в Главном окне выбираем:

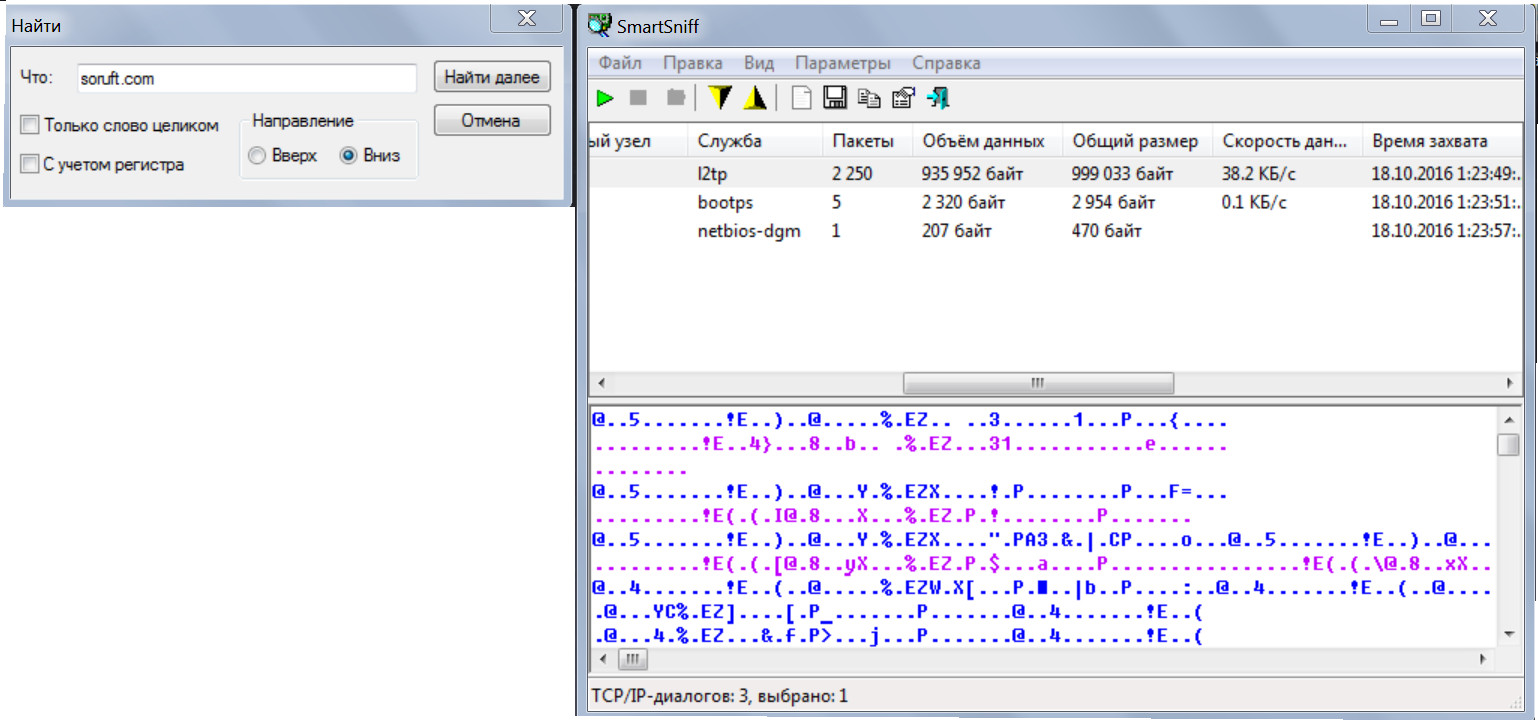

Правка > Найти

В окно "Найти" ( Рис. 3) вводим название сайта, на который мы хотим зайти, например, сайт "soruft.com". Вписываем его в таком виде только без кавычек. И это маленькое окошко отодвигаем в сторону, чтобы было видно главное окно программы "SmartSniff".

5) Теперь включаем VPN (в нашем случае это сервис ). Когда соединение с сервером VPN будет установлено, запускаем любой браузер и проверяем на сайте или полученный IP-адрес. В этом браузере мы будем периодически перезагружать эти страницы, контролируя тем самым, включён VPN или отключился.

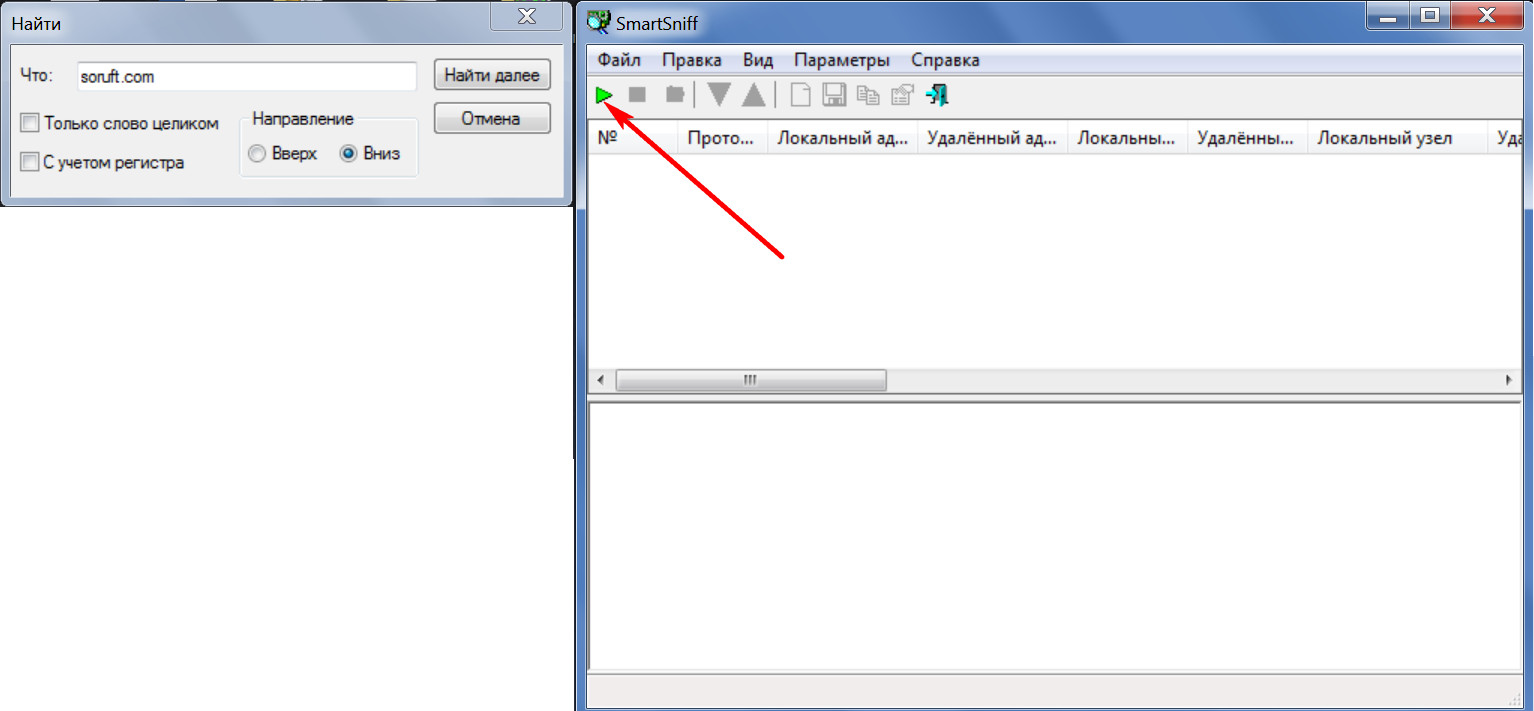

6) Открываем второй браузер и вводим в адресную строку адрес сайта, который мы хотим посетить. В нашем случае, это сайт soruft.com.

7) Когда сайт откроется, в главном окне программы "SmartSniff" нажимаем зелёный треугольник "Начать захват" ( Рис. 4):

8) Далее сделаем несколько раз перезагрузку нашей страницы в браузере.

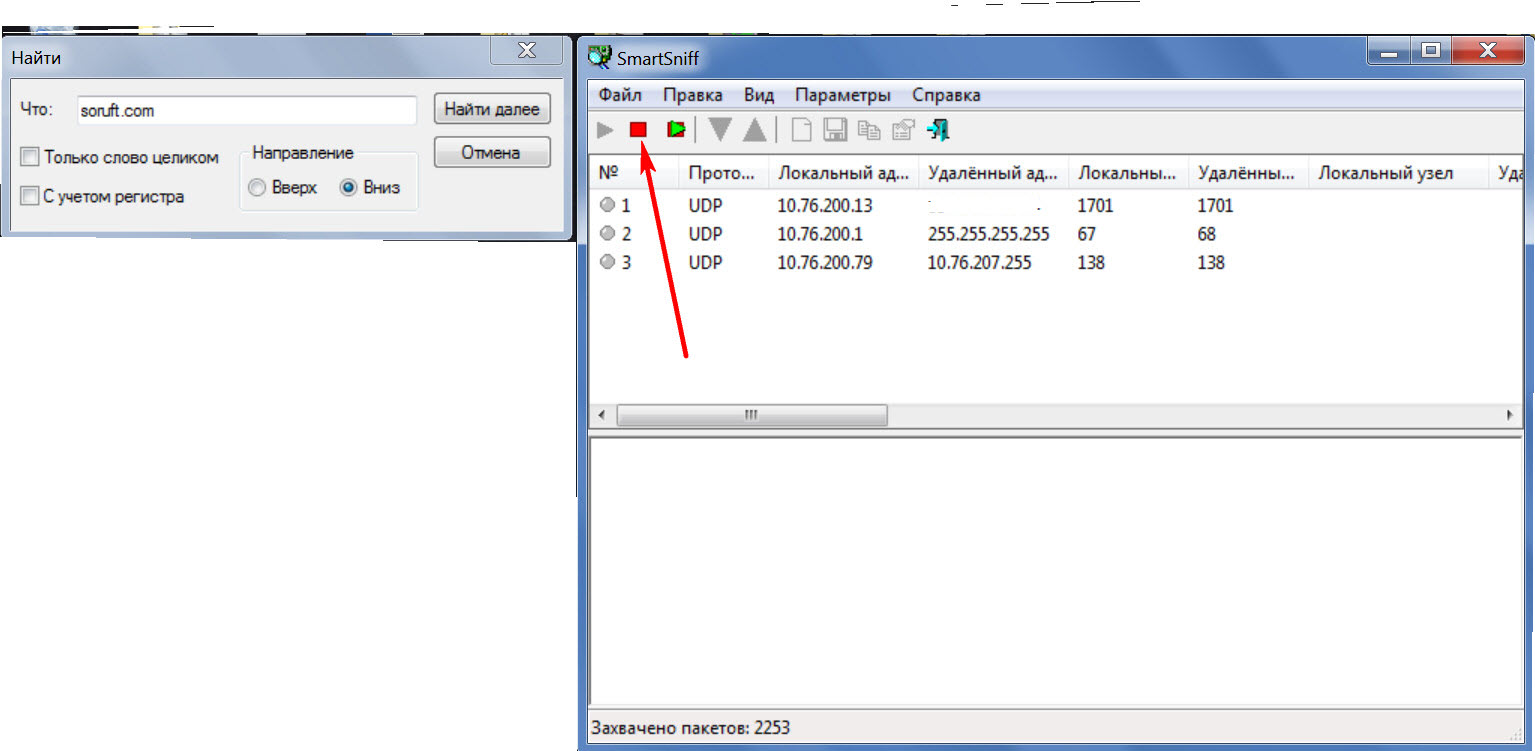

9) После этого останавливаем программу "SmartSniff", нажатием на красный квадрат ( см. Рис. 5) "Остановить захват":

10) Теперь в главном окне программы, для удобства, передвигаем ползунок так, чтобы видеть "Объём данных" и "Общий размер".

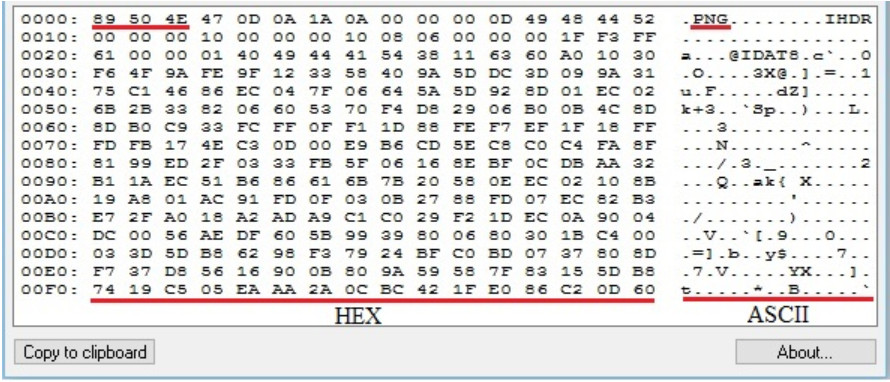

11) Сейчас щёлкаем по первой строчке в верхнем окне программы. Так как у нас в настройках "Параметры", режим отображения выставлен как "Текст ASCII", то в нижнем окне появятся необработанные байты пакета в виде символов ASCII, (шестнадцатеричный код или дамп), см. Рис.6:

Если в настройках "Параметры", режим отображения выставлен как "Шестнадцатеричный дамп", то в нижнем окне будет видно содержимое тела пакета в шестнадцатеричном коде и в виде символов ASCII ( Рис.7 ):

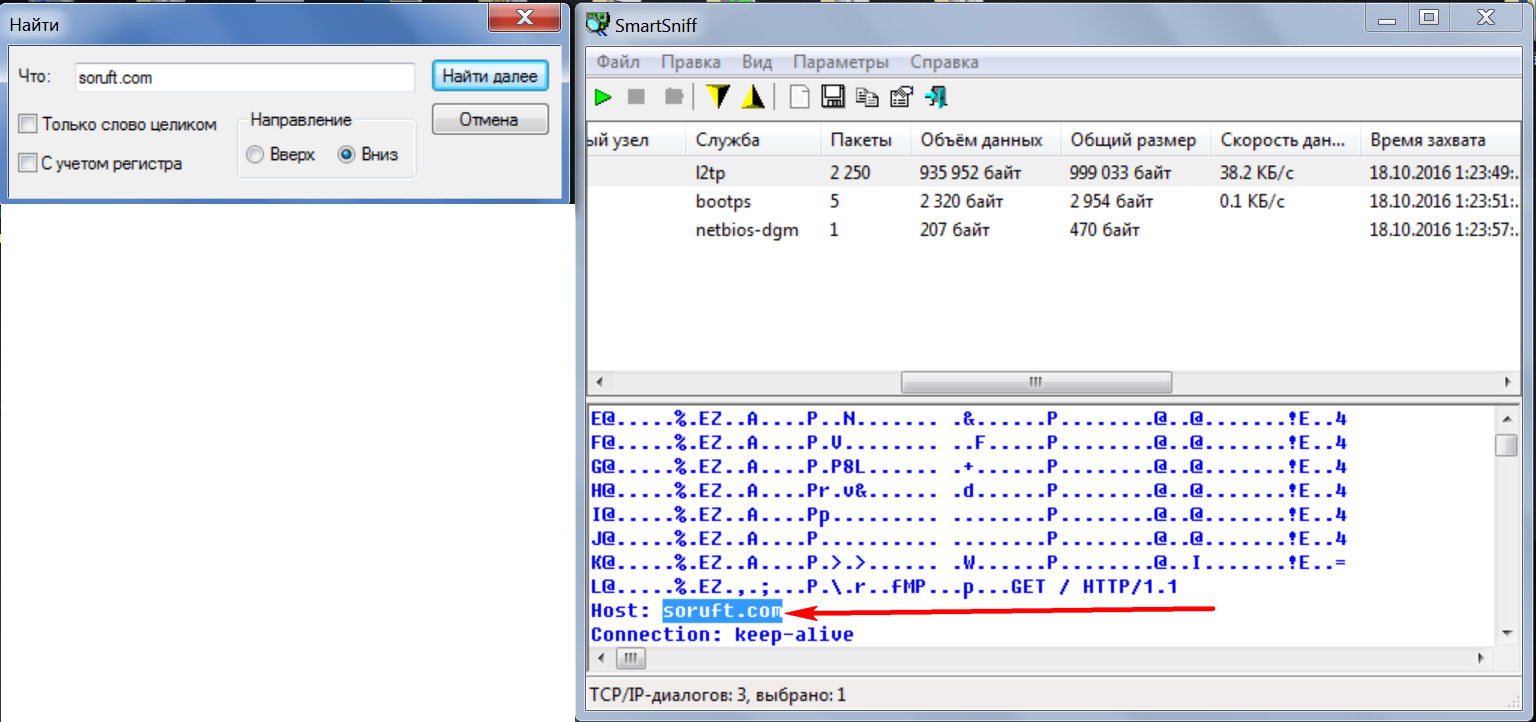

12) Теперь в маленьком окне "Найти" нажимаем кнопку "Найти далее". Если VPN шифрует плохо, или шифрование вообще отсутствует, то в нижнем окне программы "SmartSniff" мы увидим адрес сайта на который мы заходили ( рис. 8):

Это значит, что наш провайдер Интернета его тоже может увидеть. На этом проверку качества шифрования VPN можно закончить. Если в первой строчке мы ничего не найдём, то нужно щёлкнуть по второй строчке и в маленьком окошке "Найти" снова нажать кнопку "Найти далее". И так пройти все строчки. Если во всех строчках мы не найдём адрес сайта, на который мы заходили, то скорее всего, что VPN шифрует сообщения.

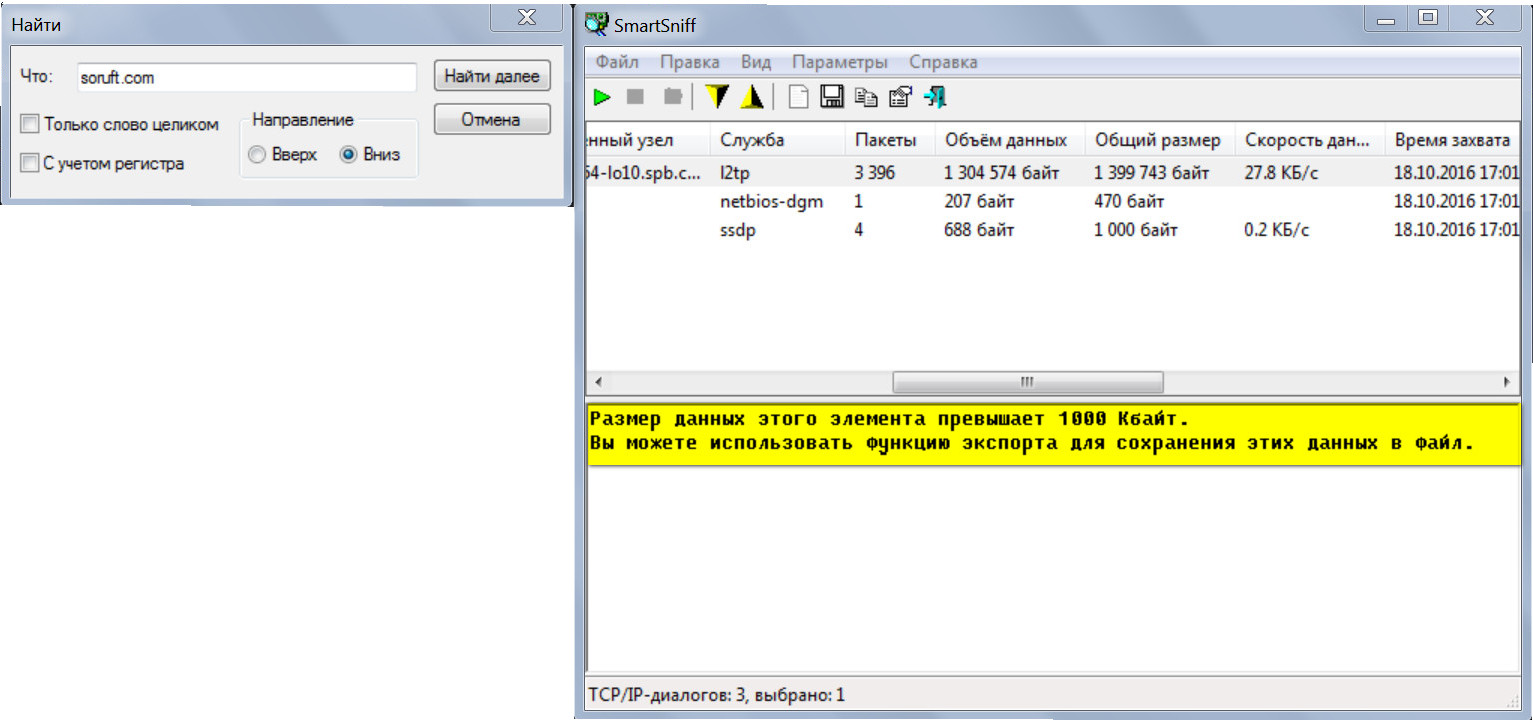

13) Если объём данных превысит 1000 Кбайт (1 Мбайт), в нижнем окне программы появится запись, показанная на Рис. 9. Она выделена жёлтым цветом:

В этом случае, чтобы просмотреть данные, нужно в главном окне программы выбрать:

а) Файл > Экспорт потоков TCP/IP

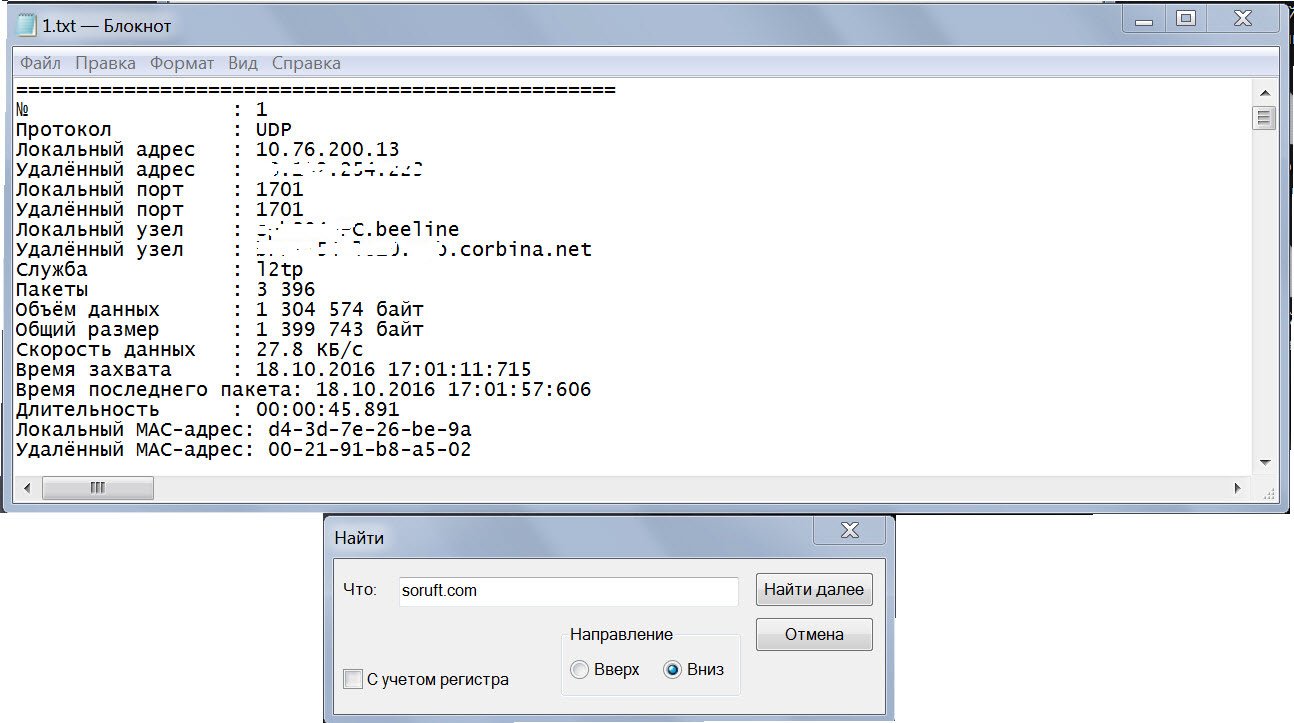

Появится окно, в котором нужно назвать сохраняемый файл и указать куда этот файл сохранить. Для примера назовем файл "1.txt". Откроем его и выберем:

Правка > Найти

Появится маленькое окошко ( Рис. 10 ), куда впишем наш сайт, на который мы заходили. В нашем случае, это "soruft.com". Вписываем без кавычек. И нажимаем кнопку "Найти далее":

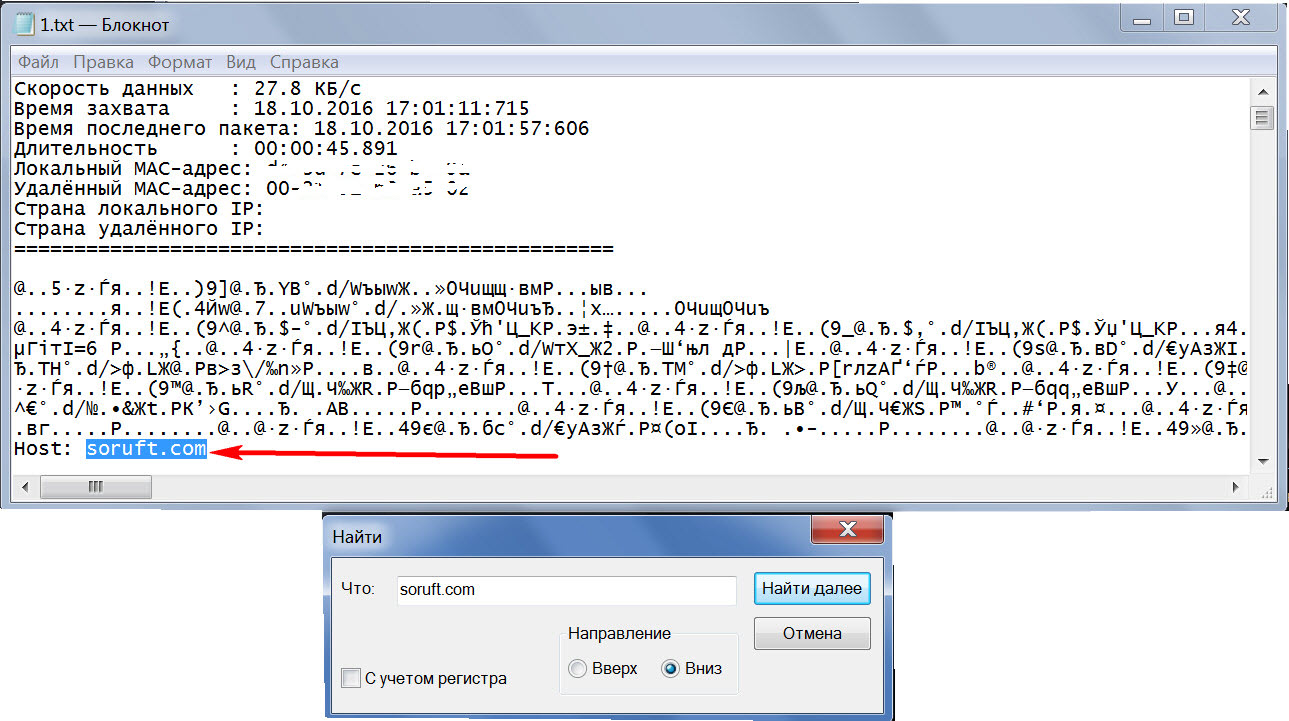

Если VPN шифрует плохо или вообще не шифрует, то в этом текстовом файле мы обязательно найдём наш сайт, как показано на ( Рис. 11):

б) Файл > Сохранить содержимое пакетов в файле

Опять появится окно, в котором нужно озаглавить сохраняемый файл и указать путь, куда этот файл сохранить. Нажмём на кнопку "Сохранить", появится файл с расширением "ssp". Этот файл открываем обычным Блокнотом. А дальше делаем, как описано в подпункте а). Можно выполнить проверку и методом из п.а) и методом б).

Какие выводы можно сделать?

С помощью такого бесплатного сервиса обойти блокировки конечно можно, но вот для серьезных задач он вряд ли подойдет.

Отправить статью в социальные сети, на печать, e-mail и в другие сервисы: